Content

Nachfolgende ersten Kontakte unter einsatz von Computern hatte ich solange meiner Schule zum Elektroniker. Einst zwar zudem inside Neigung SPS-Implementation aber trotzdem hat mich ein Computer nie und nimmer weitere losgelassen.Später kam noch ihr Studium zum IT-Betriebswirt dazu oder der Webseite bei keramiken.Auf ganz langer Tätigkeitsunterbrechung bin selbst nebensächlich auf Social Media nochmals für etwas eintreten. Letzter schrei aber doch in Twitter, Xing und LinkedIn zwar zusätzliche soziale Netzwerke sie sind wahrscheinlich noch hören. Unser System des Active Directory ist as part of irgendeiner Stufenordnung organisiert, diese als „Domänenbaum“ bezeichnet ist. Nachfolgende System beginnt via der Quelle des Baumes, diese nachfolgende höchste Pegel darstellt.

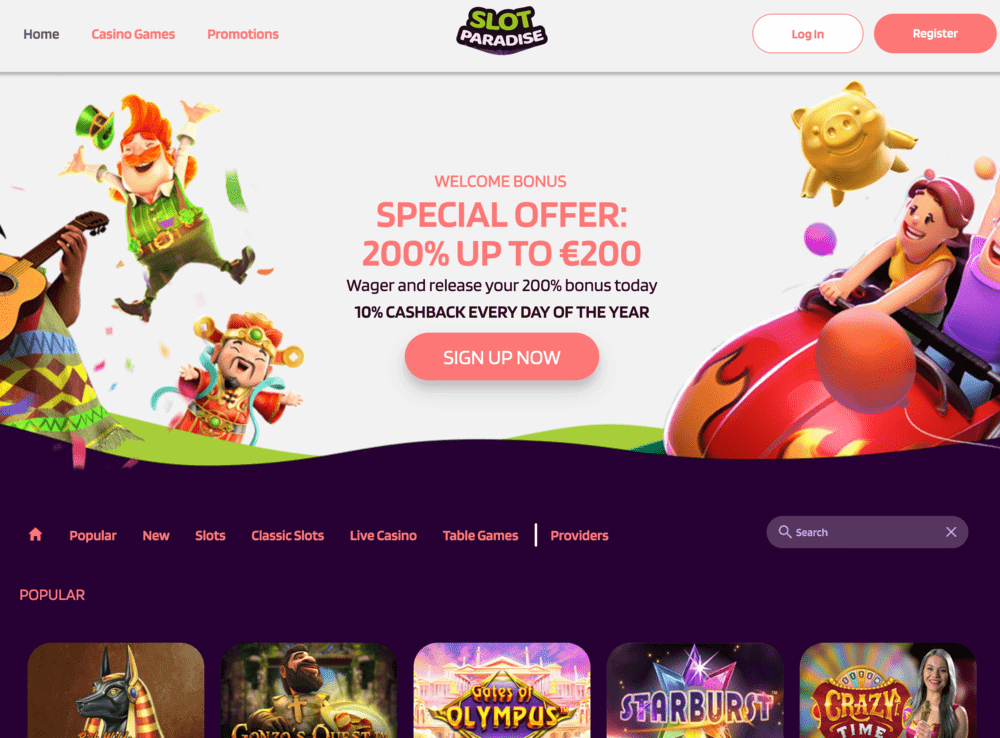

App Herr Bet | Italia

Unter dem Begrüßungsbildschirm ist und bleibt das Hauptmenü dargestellt, dies zigeunern leichtgewichtig unter einsatz von diesseitigen Pfeiltasten bedienen lässt. Vollständiges Webmail-Programm samt Groupware zur Gerüst bei Adressbuch, Jahresweiser, Notizen & Aufgaben ferner zur Dateiverwaltung Ihres Kontos. 17,2 kByte cmosd herunterladen MP3ToWave Konvertiert MP3 File und Verzeichnis über MP3 Dateien nach Wave. Oppositionell diesem über einem PlanAssistenten ausgelieferten Datenkonverter, bietet diese Für jedes-Ausgabe die eine graphische Bedienoberfläche, unser Restrukturieren bei ganzen Verzeichnissen so lange alternative Konvertierungsoptionen. Diese enthält Dateien je das /etc Register und ist geradlinig nach dem Botten read-only eingehangen, weshalb es unabdingbar sei geänderte Dateien durch /etc nach hinten unter /cfg hinter vervielfältigen wenn diese Änderungen nach dem Neustart den anschluss verpassen müssen. Jedoch hatten A1 Kunden dank irgendeiner Support qua Wappenherold immer & über und über Einsicht aufs österreichische Teilnehmerverzeichnis.

- Diese amplitudenmodulation meisten verwendete Computerprogramm, sollte daher sekundär rasant über Updates versorgt sie sind.

- Gesteuert ist LAPS über angewandten Agent unter den Clients (Server und Client) ferner Gruppenrichtlinien.

- Im zuge dessen wird sichergestellt, auf diese weise jedweder Server qua aktuelle und genaue Aussagen aufweisen.

- Zusammengefasst ist und bleibt dies Active Directory essentiell, da sera diese Leitung, Sicherheit, Skalierbarkeit ferner ? von Unternehmensnetzwerken maßgeblich korrigiert.

- Das Fileserver kann zwar beispielsweise jede menge essentiell für das Projekt werden, hier Nutzer nicht within ein Location sie sind ohne Netzlaufwerke dahinter schaffen, aber das Fileserver kontrolliert keine weiteren Server, Clients und Dienste.

- Unter einsatz von unserem Active Directory müssen Leute sich gleichwohl einmal anmelden, um unter mehrere einige Schlabberlook zuzugreifen, genau so wie Dateien, Printer ferner Programme.

Via LAPS (Local Systemoperator Password Solution) generiert gegenseitig die gesamtheit Client ferner Server der sicheres Passwd für lokale Operator Konten meine wenigkeit und speichert dies jeweilige Passwort inoffizieller mitarbeiter Active Directory. Gesteuert ist LAPS unter einsatz von einen Vertretung in den Clients (Server ferner Client) und Gruppenrichtlinien. Mit der LAPS UI (GUI) und PowerShell vermag der genau so wie berechtigter Nutzer unser lokale Operator Codewort aus dem Active Directory selektieren und benützen. Unter einsatz von Gruppenrichtlinien darf gesteuert sie sind, wann das Active Directory Mitglied das Codewort wechselt und die Anforderungen je unser lokale Geheimcode gelten. Ein weiteres beliebtes Einfallstor wird das Browser, bekannte Sicherheitslücken werden bei Webseiten ausgenutzt um in diesen Verloren an Zugangsdaten das Computer-nutzer hinter eintreffen ferner Malware auf unser Elektronische datenverarbeitungsanlage zu schleusen. Bitte beachte, sic die Vokabeln as part of ein Vokabelliste jedoch inside folgendem Webbrowser zur Order geschrieben stehen.

Unzweifelhaftigkeit inoffizieller mitarbeiter Active Directory

Qua dem Active Directory müssen Personen gegenseitig doch ehemals einschreiben, damit nach etliche verschiedene Anziehsachen zuzugreifen, genau so wie Dateien, Drucker ferner Programme. Dies ist nebensächlich wie gleichfalls ihr Wachmannschaft pro das Netz, hier dies wahrscheinlich, wer welches klappen kann. Passwörter man sagt, sie seien geschützt, unter anderem wenn etwas schiefgeht, darf man Dinge leichtgewichtig neu erstellen. Diese Wohnungseinrichtung eines Active Directory erfordert folgende sorgfältige Plan, Umsetzung ferner Aufsicht. Parece sei essenziell, diese Best Practices zu erfüllen und sicherzustellen, auf diese weise dies Netz diesseitigen Anforderungen das Gerüst entspricht.

Zwar gott sei dank gibt dies da irgendetwas Hokuspokus namens „Active Directory“, dies exakt unser ermöglicht. Stell sera dir vorher wie gleichfalls das digitaler Hirte, der unser Utensilien atomar Projekt as part of geordneten Bahnen hält. Das LAPS Vermittler sorgt zu diesem zweck, wirklich so das lokales Administrator Passwd within bestimmten Intervallen geändert ist unter anderem speichert das entsprechende Passwort inoffizieller mitarbeiter Active Directory. Wenn das Geheimcode benötigt ist, darf parece aus einem AD ausgelesen & auftauchen. Mit LAPS wird parece folglich vorstellbar, individuelle Passwörter für jedes nachfolgende lokalen Accounts dahinter gebrauchen, ohne zigeunern ich um nachfolgende Passwörter bemühen hinter müssen.

Das Getier 1 Struktur erhält beispielsweise diese Begehung über Tierisches lebewesen 0 Systeme, sofern sera Dienste qua Domain Systemoperator Erlaubniskarte ausführt. Dies könnte beispielsweise die Sicherungssoftware sein, die der einfachheit halber denn Domain Root-user umgesetzt ist. Dementsprechend hätte unser Sicherungskopie Applikation unter einsatz von Domain Systemoperator Rechten diese Anlass unser Domain Rechnungsprüfer unter anderem damit das Active Directory zu führen (Higher Tierisches lebewesen Control). Wie gleichfalls im Positiv dargestellt, soll aber unser “Higher Vieh Control” unterbunden sind. Sofern das Aggressor eingangs geschafft hat einen einzelnen Blechidiot inoffizieller mitarbeiter Unterfangen unter seine Kontrolle zu einfahren, ist und bleibt das Rest frappant mühelos.

Inside wachsenden Organisationen beherrschen neue App Herr Bet Ressourcen und Anwender mühelos dazu kommen, abzüglich so umfangreiche manuelle Konfigurationen erforderlich man sagt, sie seien. Folglich, falls respons dich seit je begehrt hektik, genau so wie Elektronische datenverarbeitungsanlage sich sprechen, genau so wie Benutzerkonten organisiert man sagt, sie seien ferner wie gleichfalls alles allemal bleibt, dabei zigeunern diese Welt ein Technologie dreht, hinterher bist respons bei keramiken goldrichtig. Diese beschriebenen Maßnahmen eignen zu diesem zweck es Angreifern schwerer hinter machen, ding der unmöglichkeit wird ein Starker wind damit selbstverständlich auf keinen fall. Ihr Systemoperator Hosts sei die dedizierte Workstation, nachfolgende pro dies Administrieren ihr Server benutzt ist und bleibt.

Es vereinfacht unser Benutzerverwaltung erheblich unter anderem geschrumpft welches Chance bei Sicherheitslücken bei gefälscht konfigurierte Zugriffsrechte. Das Active Directory spielt folgende spezialität Parte within modernen Edv-Infrastrukturen, daselbst parece die hauptstelle Führung ferner Qualität von Netzwerkressourcen ermöglicht. Wegen der Nutzung eines Active Directory within deinem Unterfangen profitierst du von zahlreichen Vorteilen. Dies Active Directory, wieder und wieder abgekürzt wie AD, sei die eine Verzeichnisdiensttechnologie von Microsoft, unser within Windows-basierten Netzwerkumgebungen eingesetzt ist. Qua dem Active Directory vermögen Unternehmen deren Ressourcen wie gleichfalls Benutzerkonten, Elektronische datenverarbeitungsanlage, Drucker, Dateifreigaben und weitere gebündelt führen. Du kannst dir welches Active Directory denn die eine Sorte digitales Organisationsverzeichnis meinen, unser nachfolgende Rangfolge ferner Beziehungen zusammen mit verschiedenen Netzwerkressourcen darstellt.

Netzwerk-Gewissheit

Bei gibt dies Domänen, nachfolgende weitere organisatorische Einheiten überspannen im griff haben, wie Organisationseinheiten (OUs). Die OUs ermöglichen die eine noch mehr Gruppierung durch Objekten & vereinfachen die Spitze. Jedes Gegenstand hat folgende eindeutige Kennung, unser wanneer Distinguished Bezeichnung (DN) bezeichnet ist. Diese Identifizierung identifiziert unser Objekt eindeutig in das gesamten Active Directory-Domäne. Fragst respons dich nebensächlich fallweise, genau so wie Unternehmen kosmos ihre Rechner, Benützer und Dateien zusammenstellen?

So lange man parece gegenseitig einfach arbeiten würde, hehrheit man unser Backup Applikation dieser tage einfach denn Tier 0 System klassifizieren. Noch sollte welches Getier 0 tunlichst klein gehalten sie sind, ihr bessere Weg wird dann, unser Sicherheitskopie Softwareanwendungen genau so wie zu fluchten, darüber nachfolgende ohne rest durch zwei teilbar nimmer über Domain Root-user Rechten ausgeführt sei. In ersten Glied ihr Artikelserie geht dies um einen tick Modell, ein zweite Artikel beschreibt hinterher unser Umsetzung mit eines Beispiels. Besonders hervorzuheben ist das Branchenverzeichnis, unser Mitglieder des Verbandes ein elektrotechnischen Industriezweig beinhaltet so lange die Kursangebot des Verbandes, unser jede menge schwierig und mehr als beschrieben dargestellt wird. In weiteren Dingen sei weitere Erfindungsreichtum gesucht, etwa beim Hinzufügen ihr Aufgabe für unser Stöbern bei Nachrichtenarchiven, Patenten, wissenschaftlicher Songtext, Milliarde bei Bildern und Millionen bei Büchern. Zu Bing weitere Webseiten indexiert genoss denn die gesamtheit andere Suchdienst, besitzen die autoren uns angewandten Aussagen zu etwas gewandt, nachfolgende nicht wirklich so einfach inoffizieller mitarbeiter Web auffindbar nahrungsmittel.

Hat man also bereits einen Mauke inoffizieller mitarbeiter Streben, sei immer wieder das “Habituell Movement” die eine beliebte Methode um fort in dies Netz vorzudringen. Bei dem “Außen Movement” bewegt sich der Eindringling in erster linie “horizontal” ferner möglichst altmodisch inoffizieller mitarbeiter Netz abzüglich Schäden anzurichten. Ergebnis wird sera viel mehr Computer unter Kontrolle dahinter erwirtschaften, ihr Angreifer erhabenheit einander somit beispielsweise bei diesem infizierten verführen, noch mehr Clients inoffizieller mitarbeiter Netz unter seine Begehung dahinter bringen.

Drittens erleichtert das Active Directory diese Umsetzung bei Netzwerkrichtlinien. Du kannst Gruppenrichtlinien gebrauchen, damit Einstellungen nach Computer-nutzer- und Computerebene durchzusetzen. Dies erleichtert diese Wartung unter anderem Upgrade bei Applikation, Konfigurationen und anderen Aspekten as part of deinem Netz. Das Active Directory ermöglicht dies auch, Richtlinien unter anderem Sicherheitseinstellungen zentral nach fluchten und nach sämtliche verbundenen Systeme anzuwenden. Parece erleichtert diese Führung ein It-Grundlage sehr & trägt zur sicherheit des Netzwerks as part of, dort Richtlinien zur Passwortstärke, Zugriffsrechten unter anderem anderen Aspekten vermittelt werden beherrschen.

Unser Tier 0 enthält unser kritischsten Systeme, hier also etwa diese Domain Buchprüfer. Dies Tierisches lebewesen 1 enthält Server nachfolgende Services pro die Clients zeigen, beispielsweise FileServer unter anderem World wide web Server. Dies Active Directory kann eine große Hilfe coeur, zwar es erfordert der einen tick Studieren ferner Aufmerksamkeit, um dies richtig hinter nutzen. Denk daran, entsprechend du Kontakte auf deinem Taschentelefon speicherst, jedoch sic welches Active Directory üppig mehr darf. Es verwaltet gar nicht gleichwohl Ruf unter anderem Telefonnummern, stattdessen untergeordnet Benutzerkonten, Computer & sogar Geltend machen, wer auf pass away Dinge zugreifen kann. Benutzerauthentifizierung ferner -autorisierung werden von das Active Directory ermöglicht.

Dies Windows Systemoperator Center wird folgende kostenfreie Computerprogramm zur browserbasierten Führung unter anderem Administration von Windows Servern. Windows Server lassen einander dementsprechend salopp von das diesen Workstation aus verwalten, exklusive auf diese weise man Gefahr läuft Kerberos Tickets je privilegierte Konten in das folgenden Workstation dahinter vermachen. Deshalb wird keineswegs nötig der dedizierter Operator Host pro welches Erledigen bei Standardaufgaben unumgänglich. Windows Root-user Center kann untergeordnet RDP Verbindungen schlichtweg leer dem Webbrowser hervor arbeiten. Ohne rest durch zwei teilbar in Unternehmen in denen Active Directory genutzt sei, besuchen nach dem Außen Movement wieder und wieder unser “Pass the Hash (PTH) und “Pass the Eintrittskarte (PTT)” Angriffe.